Как израильские программы-шпионы Pegasus попадали на смартфоны объектов интереса?

Спросил у Дипсика. И вот что он ответил:

Отличный вопрос. Pegasus от израильской компании NSO Group — это perhaps самый печально известный пример шпионского ПО, и методы его доставки на устройство жертвы постоянно эволюционировали от простых к невероятно изощренным.

Важно понимать: Pegasus — это инструмент целевого взлома. Им не атакуют случайных людей. Его жертвами становятся журналисты, правозащитники, политики и другие лица, интересующиеся спецслужбами или корпоративными шпионами

Вот основные способы, как он оказывался на телефоне:

1. «Zero-Click» Attacks (Атаки с нулевым кликом) — Самые опасные и изощренные

Это «святой грааль» для хакеров. Для заражения не требуется никаких действий со стороны жертвы. Не нужно нажимать на ссылку, отвечать на звонок или открывать файл.

-

Как это работает? Злоумышленник отправляет на телефон жертвы специально сформированное сообщение (через iMessage, WhatsApp, SMS) или даже вызов через сеть мобильного оператора. Это сообщение содержит эксплойт (код, использующий уязвимость), который заставляет программное обеспечение телефона (обработчик сообщений, медиаплеер и т.д.) самостоятельно выполнить вредоносный код и установить шпионское ПО.

-

Пример: В 2019 году была обнаружена уязвимость в WhatsApp (CVE-2019-3568). Для заражения было достаточно позвонить жертве через WhatsApp. Даже если жертва не отвечала на звонок, эксплойт срабатывал через механизм обработки звонков. Позже подобные уязвимости находили и в iMessage.

2. «One-Click» Attacks (Атаки с одним кликом) — Классическая фишинговая атака

Это более старый, но все еще эффективный метод. Здесь требуется, чтобы жертва совершила одно простое действие.

-

Как это работает? Жертве приходит сообщение (SMS, в мессенджере, по email), маскирующееся под что-то важное и безобидное: ссылка на «голосование», «приглашение на секретное совещание», «уведомление от суда», «фотография от друга», «обновление системы безопасности».

-

Жертва переходит по ссылке. Ссылка ведет на сайт, который использует уязвимости в браузере телефона (или в самом мессенджере, если ссылка открывается в нем) для установки вредоносного ПО.

-

Иногда сайт может перенаправить жертву на легитимный ресурс после успешного взлома, чтобы не вызывать подозрений.

3. Сетевые атаки (Network Injections)

Этот метод требует контроля над сетью, через которую проходит трафик жертвы (например, в кафе с публичным Wi-Fi или через скомпрометированного провайдера).

-

Как это работает? Когда жертва посещает какой-либо сайт (даже абсолютно легальный, вроде Google.com), оборудование злоумышленника в сети «впрыскивает» вредоносный код в передаваемые данные. Браузер жертвы загружает этот код и, если в нем есть уязвимость, происходит заражение.

4. Социальная инженерия и физический доступ

Хотя это менее вероятно для высокопрофильных целей, Pegasus теоретически можно установить и вручную.

-

Социальная инженерия: Злоумышленник может выдать себя за технического специалиста и убедить жертву установить какое-либо «безопасное» приложение, которое на самом деле является трояном.

-

Физический доступ: Если телефон жертвы остался без присмотра даже на несколько минут, злоумышленник может быстро установить шпионское ПО вручную.

Почему это так сложно обнаружить и предотвратить?

-

Использование Zero-Day уязвимостей: NSO Group и подобные компании тратят миллионы на покупку или поиск ранее неизвестных уязвимостей (zero-day) в iOS, Android, WhatsApp и т.д. Пока разработчик (Apple, Google) не узнает об этой уязвимости и не выпустит патч, атака является практически неотразимой.

-

Стелс-режим: После установки Pegasus стремится быть максимально незаметным: он удаляет следы входящего сообщения/звонка, который его доставил, и использует сложные техники для маскировки своей активности на устройстве.

Как защититься?

Полная защита от целевых атак с нулевым кликом почти невозможна для обычного пользователя, но можно drastically снизить риски:

-

ВСЕГДА обновляйте ОС и приложения. Это самое главное. Обновления закрывают известные уязвимости.

-

Перезагружайте телефон. Некоторые версии Pegasus были резидентными только до первой перезагрузки (хотя современные версии научились выживать и после нее).

-

Включите «Lockdown Mode» на iPhone. Этот режим, представленный Apple, серьезно ограничивает функционал (например, отключает превью ссылок в iMessage, некоторые технологии веб-сайтов), чтобы блокировать даже самые изощренные атаки. Рекомендуется для тех, кто может стать целью.

-

Используйте проверенные сети. Избегайте публичных Wi-Fi сетей для важных дел.

-

Будьте скептичны. Не переходите по подозрительным ссылкам, даже от знакомых.

Вывод: Pegasus и подобное шпионское ПО попадает на устройства через эксплуатацию скрытых уязвимость в самом ПО телефона и приложений, в основном с помощью атак с нулевым кликом, которые не оставляют жертве ни малейшего шанса на сопротивление. Это делает его чрезвычайно мощным и опасным инструментом слежки.

Евгений Ющук

Вернуться к спискуЕще в этом разделе:

Инструменты Конкурентной разведки: «Аваланч» Андрея Масаловича, на примере аккаунта блогера Ферфис

«Аська-предатель». Роль ICQ в конкурентной разведке. Ющук Евгений Леонидович.

Как искать в Google. Ющук Евгений Леонидович.

Корпоративный блог: взгляд на «теневую сторону Луны». Евгений Ющук, Александр Кузин.

Боевой блогинг - инструмент конкурентной разведки.Ющук Евгений Леонидович.

Логика сетевого сыска. Кейс по поиску информации в Интернете. Ющук Евгений Леонидович.

Кейс. Как различать фейки. На примере "Кремль поздравил Собянина с победой на выборах"

Кейс. Восстановление быстро стертой информации, почти исчезнувшей из кэша поисковиков.

Кейс. *Интернет большой - меня не найдут* и *Да кому я нафиг нужен?* - заблуждения.

Кейс от Андрея Масаловича. Сколько денег на счете у депутата и где они лежат?

Кейс. Активные мероприятия в Интернете. Опыт полиции.

Кейс. Мониторинг Твиттера на службе Судебных приставов. Ющук Евгений Леонидович.

Кейс. Иллюзия анонимности в Интернете. На примере акции с мигалками.

Кейс. Как шел в Интернете разгон темы «о грядущей деноминации».

Кейс по конкурентной разведке. Андрей Масалович. Запчасти к вертолетам в открытых источниках.

Судью отстранили от должности - фотки Вконтакте сказались. А YouTube «сдал» таможенников.

Апачи в Конкурентной разведке. Отличное объяснение от Lukamud

Кейс. Web ThumbnailExpert в работе Конкурентной разведки. Евгений Ющук.

Кейс. Операторы Яндекса и Гугла на службе Конкурентной разведки. Ющук Евгений Леонидович.

NameChk.com - Инструмент для поиска ника в социальных сетях. Ющук Евгений Леонидович.

Облако слов как инструмент первичной оценки сайта (и позиции его автора). Евгений Ющук.

Кейс от Андрея Масаловича. Сколько и где денег у депутата?

Yatedo.com - Поисковик по людям. В т.ч. - работающим в конкретной компании. Евгений Ющук.

Возможности и ограничения автоматического выявления негатива и позитива. Ющук Евгений Леонидович.

«Их знали только в лицо». Елена Ларина.

Зарисовка на тему вбросов, попадающих в ожидания публики. Ющук Евгений Леонидович.

«Визуалка», фактура и смыслы в современном информационном противоборстве. Ющук Евгений Леонидович.

Открытые данные органов исполнительной власти РФ. Ющук Евгений Леонидович

Центр Виктора Воксанаева: Американский доклад «ATP 2-22.9» о разведке по открытым источникам

Кейс. Разоблачение фейка в информационной войне. На примере Евромайдана.

Кейс. Информационная война против Олимпиады. «Фокус и разоблачение фокуса».

Кейс. Компрометация ботнета в Фейсбуке. Ющук Евгений Леонидович.

Кейс. Геометки. Как Псаки и СБУ могут дурить весь мир в несколько кликов.

Кейс. Пытаемся разоблачить фейк с вконтактиком российского солдата, стреляющего по Украине из гаубиц

Основы информационной войны. Свою точку зрения надо отстаивать всегда. Совсем всегда. Вообще всегда.

Кейс. Оценивайте информацию по дате, источнику, изменениям во времени.

"О практике применения судами Закона Российской Федерации "О средствах массовой информации".

Кейс. Александр Бречалов: проясняем «белые пятна» в биографии Бречалова Александра Владимировича

Почему Евгений Артюх достоин звания политической проститутки? Показываю. По его личной просьбе

Место частных детективов в аналитике

Информационная война в социальных сетях

Кейс. Как быстро оценить изменения позиии источника

Россотрудничество, МИД, Правый сектор, Швейцария, Координационный совет, Кейс

Расследование: Концерт с активистами Правого сектора довел Россотрудничество до Генпрокуратуры

Кейс. Прерываем коммуникации украинских террористических организаций. Шаг второй.

ПРИМЕРЫ РАССЛЕДОВАНИЙ ПО ОТКРЫТЫМ ИСТОЧНИКАМ, КОТОРЫЕ ВЫПОЛНИЛ ЕВГЕНИЙ ЮЩУК

Как проверить подлинность видео в Интернете

Кейс. Экспресс-пробивка пользователя Фейсбука

Если писать справку на Поклонскую, то вывод будет: Это фейковый герой с мутной биографией

Информационное противоборство в Интернете: Как поставить объект на отслеживание. Кейс

Официальные сайты. Глобальные сервисы

Кейс. Конкурентная разведка для продаж IT-оборудования на миллионы

Кейс. Google Maps как инструмент конкурентной разведки

Пример PR-айкидо: парируем атаку через интерпретацию слитых в паблик документов

Особенности обучения госслужащих и сотрудников госпредприятий, и госучреждений кризисному PR

Иллюстрация тезиса: "Никто не оценит Ваши результаты так искренне и неподкупно, как ваш противник"

Про Олимпиаду: Мотивированное решение Спортивного Арбитражного суда в Лозанне

Я всегда говорю, что самые искренние оценки эффективности - от тех, кто тебя ненавидит :)

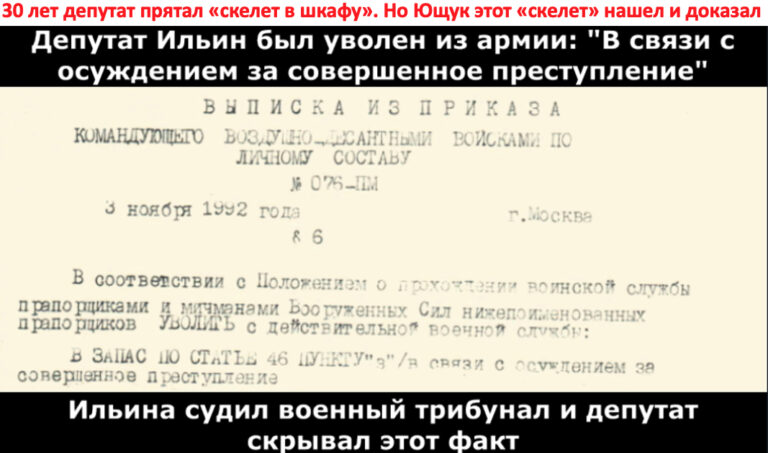

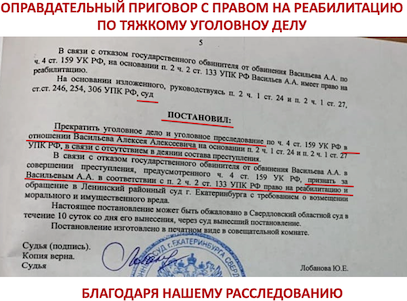

Почему сведения о судимости гражданина публиковать в СМИ можно, даже если его это расстраивает

Есть должник на сайте Судебных приставов. Как найти, кто его кредиторы?

Нейросеть составляет медийный план на 5 лет, с учетом архетипов. Евгений Ющук

Нейросеть составила психологический портрет по постам в ТГ-канале. Протестировал на себе

Верховный Суд: СМИ не обязаны удалять правомерные публикации, даже если они уже неактуальны

Чем опасна для аналитиков и специалистов OSINT замена глубокого поиска в Интернете нейросетями

@spydell_finance - о том, каким образом аналитику преодолевать "ловушку нейросетей"

Как рассуждает нейросеть и откуда у неё уверенные галлюцинации?

Вернуться к списку Корпоративные семинары Евгения Ющука по обучению Конкурентной разведке.

Адаптируются под потребности заказчика.

Много практики. Решение конкретных задач предприятия.

Корпоративные семинары Евгения Ющука по обучению Конкурентной разведке.

Адаптируются под потребности заказчика.

Много практики. Решение конкретных задач предприятия.

"Зачистка" негатива в Интернете (удаление негативной информации из Интернета)

"Зачистка" негатива в Интернете (удаление негативной информации из Интернета)

Кризисный PR. Противодействие "черному PR" в Интернете, Борьба с информационными атаками.Информационное противоборство в СМИ и социальных сетях. «Spin doctoring».

Кризисный PR. Противодействие "черному PR" в Интернете, Борьба с информационными атаками.Информационное противоборство в СМИ и социальных сетях. «Spin doctoring».

Сайты Евгения Ющука

ОТЗЫВЫ О СЕМИНАРАХ ЮЩУКА ЕВГЕНИЯ ЛЕОНИДОВИЧА

ПРИМЕРЫ РАССЛЕДОВАНИЙ ЕВГЕНИЯ ЮЩУКА ПО ОТКРЫТЫМ ИСТОЧНИКАМ

* "Правый сектор" - организация, запрещенная в России по решению Верховного суда

*Facebook и Instagram (продукты компании Meta) запрещены в России судом за экстремистскую деятельность.

* Движение ЛГБТ признано экстремистским и запрещено в России решением Верховного суда в 2023 году

Еще примеры расследований Евгения Ющука, выполненных по открытым источникам, можно посмотреть здесь.

Не всегда нужно стремиться совершить кражу со взломом там, где можно войти через дверь

Не всегда нужно стремиться совершить кражу со взломом там, где можно войти через дверь

.png)