«Аська-предатель». Роль ICQ в конкурентной разведке. Ющук Евгений Леонидович.

Автор: Ющук Евгений Леонидович

Одно из преимуществ Интернета - это сверхбыстрая передача информации на любое расстояние.

Потребность в дешевом и быстром способе передачи информации была всегда и самые передовые средства решения проблемы задействовались для решения этой задачи. Сначала развивалась почта. Затем электронная почта. В 1999 году к ним добавилась ICQ – всем известный «интернет-пейджер», который многие ласково зовут «асей» или «аськой». Фирма Mirabilis, предоставившая этот сервис, предложила людям оперативную связь с возможностью хранения сообщений на сервере компании при отсутствии получателя в Интернете, и все это – бесплатно. Помимо передачи текстовых сообщений, «аська» позволяет передавать и файлы (это создает угрозы информационной безопасности, но информационная безопасность не входит в задачи настоящей статьи).

Как водится в подобных случаях, люди настолько свыклись с новой формой общения, что перестали относиться к ней критически. Аська стала привычным предметом повседневной жизни, на который многие вообще не обращают внимания, и с которым не ассоциируются никакие угрозы. И это открывает перед конкурентной разведкой очень интересные перспективы.

Некоторые начинают проводить в Интернете немалую часть своей жизни, как по работе, так и по собственной инициативе. Таких людей становится все больше. Пользователи размещают рекламу, участвуют в обсуждениях различных вопросов, открывают сайты и блоги. На большинстве подобных ресурсов при регистрации можно указать адрес ICQ. И люди его указывают. С этого момента они становятся достаточно легкой добычей конкурентной разведки, поскольку номер «аськи» у подавляющего большинства людей один на все случаи жизни.

Обычно человек считает, что если он не заполнит информацию о себе в разделе личных данных ICQ, то он анонимен. Это не так. Мне не раз удавалось составить полный психологический портрет человека, найти его настоящие и прошлые места работы, действующие и бывшие бизнесы, хобби, номера телефонов и адреса электронной почты, друзей и знакомых, бывших одноклассников, места, где можно встретиться с этим человеком. И все это – располагая на старте только номером ICQ. Принцип работы при подобном поиске информации похож на таковой в обычной жизни и знаком каждому, кто занимался оперативной работой: если в процессе поиска находится новая информация. она проверяется отдельно.

Опишу алгоритм такого поиска в Интернете. Приведу его на примере конкретного человека, но, по этическим соображениям, не буду давать никаких цифр и конкретных фактов, а только – поисковые запросы в Интернет и описание того, что по ним получается. Цифры заменены на символ 'х. 'Запросы приведу для Яндекса. Описание их транскрипции для Гугла можно найти в статье «Google без секретов. Операторы Гугла в практических примерах». Для других поисковых машин – в разделах «Помощь» или «Расширенный поиск» этих машин. Кроме того, описание языка запрососв яндекса очень хорошо описано в статье Дениса (liveuser) "Хозяйке на заметку. Поиск через Яндекс для специалистов".

Прежде, чем дать описание поиска информации по номеру ICQ, хочу сказать, что в большинстве случаев этот поиск не даст результатов. Однако чем больше человек «живет» в виртуальном мире, тем в большей степени его средства общения там фигурируют. Поэтому, на мой взгляд, все больше людей будет можно исследовать, имея на старте только номер «аськи».

Первым делом , посмотрите на сам номер ICQ. В большинстве случаев он девятизначный и представляет собой неупорядоченный набор цифр. Однако у некоторых номер состоит из шести знаков. Такие номера играют в виртуальном мире примерно такую же роль, как имиджевые модели мобильных телефонов в реальном мире. И их наличие само по себе характеризует владельца как человека, любящего привлечь к себе внимание своей внешней эксклюзивностью. А поскольку о таком отношении к шестизначным номерам знают лишь те, кто проводит в Интернете достаточно много времени, обычно будет правльным вывод, что владелец «красивого» номера «аси» если не полностью переселился в Интернет, то близок к этому.

- Адрес ICQ вводится в строку поиска Яндекса в обоих вариантах его написания. При этом, как советует Денис (liveuser) в статье «Хозяйке на заметку», лучше вводить эти номера в кавычках.

Пример запроса для номера ICQ ххххххххх:

"ххххххххх" | "ххх-ххх-ххх"

Нередко в выдаче при таком запросе, помимо номеров ICQ в результаты попадают совершенно посторонние данные. В таком случае может потребоваться модифицировать запрос, введя в него дополнительно слова ICQ, «Ася» или «аська»

("ххххххххх" | "ххх-ххх-ххх") (icq | "ася" | "аська")

В случае, который был взят мною для примера, были получены следующие ресурсы, на которых находится информация об объекте:

- Сайт предприятия, на котором объект работает

- Сервис закладок, на котором в публичном доступе находятся закладки на ресурсы, которыми интересуется объект

- Сайт знакомств, на котором объект ищет знакомство с женщиной

После этого необходимо отправиться на каждый из полученных ресурсов и поискать там дополнительную информацию.

В примере, на котором была написана статья, это дало такие дополнительные сведения:

- Номер мобильного телефона объекта

- Номера рабочих телефонов

- Наименование предприятия. На котором работает объект и адрес этого предприятия

- Адрес электронной почты

- Ассортимент продукции, которой занимается предприятие объекта

- По номерам телефонов и адресу электронной почты выполняется новый поиск.

По номерам телефонов (телефоны записываются в различных вариантах в кавычках, через оператор «логическое или») запросы могут выглядеть следующим образом:

"ххххххх" | "ххх-хххх" | "ххх-хх-хх"

"+7495ххххххх" | "+7-495-ххх-хххх" | "(495) ххх-хх-хх" | "+7-495-ххх-хх-хх"

По адресу электронной почты запрос может выглядеть так:

"xxxx@mail.ru"

"xxxx" /+1 +mail /+1 +ru

Отдельно проводится поиск по нику (той части адреса электронной почты, которая расположена слева от «собачки»). В ряде случаев это помогает выявить адреса электронной почты на бесплатных почтовых службах. Многие люди дают один и тот же ник на своей рабочей почте и на бесплатной. При этом они необоснованно считают, что сохраняют свою анонимность. Правда. Это возможно только если ник достаточно уникален.

В результате получены следующие данные.

- Фамилия, имя, отчество объекта

- Фамилии, имена, отчества его сотрудников

- Структура штата компании

- Партнеры в России и за ее пределами – в странах СНГ

- Ценовые базы, в которых предприятие объекта размещает свою информацию рекламного характера

- Доски объявлений, на которых предприятие объекта размещает свою информацию

- Места активного отдыха объекта в клубах («тусовках) по интересам. С указанием расписания и тем встреч участников – прошлых и будущих.

- Проблемы объекта и членов его семьи со здоровьем и информация о том, как эти проблемы решались.

- Многочисленные фотографии объекта в неформальной обстановке

- С помощью оператора link проверяется сайт объекта. Этот оператор показывает, кто ссылается на сайт извне (пример приведен для произвольно взятого сайта http://www.abcd.ru). Звездочка после имени сайта означает, что нас устраивает ссылка на любую страницу этого сайта.

Запрос: link="www.abcd.ru*"

В результате получены следующие данные.

-

- Блог объекта (в блоге нет никаких номеров – ни телефонов, ни icq, но адрес сайта указан был и благодаря этому он обнаружился при поиске внешних ссылок на сайт)

- Более ста досок объявлений с рекламой, которые при анализе давали практически полное представление о прошлом и текущем состоянии бизнеса объекта.

- Резюме бывших и действующих сотрудников объекта, которые ищут работу.

- Личные странички сотрудников объекта, дающие представление о внутренних взаимоотношениях в коллективе у объекта.

- Сайт проверяется с помощью службы Whois.

http://www.zoneedit.com/whois.html

Эта служба дает информацию о том, где расположен сервер, предоставляющий хостинг сайту объекта, и о том, когда истекает срок оплаты доменного имени.

Таким образом, видно, что если человек пользуется Интернетом активно, то, даже располагая только номером его ICQ, можно получить достаточно сведений для того, чтобы спланировать подход к человеку с целью получения нужной информации, а в некоторых случаях и чтобы найти материалы, компрометирующие объект.

Есть еще несколько моментов, связанных с ICQ, на которые специалисту конкурентной разведки следовало бы обратить внимание.

- При общении по «аське» есть возможность увидеть ip-адрес собеседника. Эта функция не всегда работает, но довольно часто. Поэтому специалисты, которые занимались оперативной деятельностью, нередко выбирают «аську» для первого контакта. Свой номер они, как правило, при этом регистрируют специально для этого общения, чтобы у него не было прошлого, а собеседника тщательно изучают.

- Завести новый номер «аськи» - минутное дело. Поэтому часто нет возможности получить какую-либо информацию о человеке по номеру ICQ, даже если его старый номер сильно «засвечен» - просто нет возможности увязать его с этим старым номером.

- Многие люди заполнют информацию о пользователе. Они ее всегда и везде заполняют. Причем, помимо информации о настоящем имени и дате рождения человека, в «аське» предусмотрено заполнение и таких полей, как «Интересы» и «Работа». Такие люди – находка для специалиста конкурентной разведки. Вот, например, слова одного из специалистов конкурентной разведки. имеющего опыт оперативной работы: "Интересен поиск потенциального объекта разработки по аське( в моем случае QIP).В функции добавить/найти пользователей, в вкладке глобальный каталог в окошке "Ключ.слова" вводим... допустим "маркетинг". Вуаля. 20 человек с никами, с аськами, и морем интересной информации".

- Некоторые люди не могут бросить свой номер «аськи» и очень им дорожат. Обычно это номер, который давно существует и на который «завязано» множество контактов. У некоторых вся клиентская база «завязана» на этот номер.

- Бывают ситуации, когда номер «аськи» воруют. Часто это делается с помощью троянской программы, которая сама посылает сообщение с просьбой принять файл и открыть его. Поскольку человек получает сообщение от своего знакомого, он часто попадает в ловушку. Пароль отправляется по электронной почте новому хозяину и после этого бывает трудно понять, где оставил следы старый владелец номера, а где новый.

- Бывают случаи прямой дезинформации, когда в сообщениях сознательно указываются номера ICQ другого человека – например, чтобы его скомпрометировать.

- Иногда ник, выбранный человеком для «аськи» может многое рассказать о нем. Это не очень достоверный признак, но тем не менее его надо иметь в виду.

"Сорри, это не Вам...".

Опытные пользователи ICQ отмечают, что достаточно часто люди при общении с несколькими собеседниками одновременно ошибаются окнами, в которых отвечают. В результате ответ уходит не тому, кому он был предназначен. Такая ситуация встречается настолько регулярно, что не вызывает никакого удивления у пользователей. Поэтому специалист конкурентной разведки при общении с собеседником по "аське" может применять такой прием, как вброс информации с последующим: "Сорри. это не Вам". Не во всех странах подобный прием является этичным, но во всех странах можно стать его жертвой. поэтому нельзя забывать о такой возможности.

"С днем рождения! ".

Подходы к объекту при пользовании аськой могут порой выглядеть довольно необычно. Один из предпринимателей, владелец достаточно известного бизнеса, прочитав первый вариант этой статьи, привел такой пример (попросив не называть его имени): "С днем рождения по аське поздравляет совершенно незнакомая девушка. Спрашиваю, как нашла. Говорит, что не с кем общаться было, в поиске задала условия, что наш город и ДР сегодня. Нашла троих человек и первому ко мне постучалась. Я сразу не забанил (все равно приятно, когда поздравляют). Разговорились, и начали общаться на отвлеченные темы. Так уже больше двух лет иногда асимся. Причем даже мысли не возникает, встретится в реале".

Как защититься?

Достаточно использовать разные номера ICQ для разных целей. Так же, как номера мобильного, домашнего и рабочего телефонов дают разным людям и лишь немногие знают их все.

Существуют программы, позволяющие запустить сразу несколько номеров ICQ на компьютере. Одна из таких программ qip (http://qip.ru/ ), которая, помимо возможности запуска нескольких «асек» одновременно, к тому же не обременяет пользователя рекламой, существенно экономя ему трафик.

Кроме того, желательно не вносить в список контактов людей, которые просят об этом по ICQ (“стучатся в аську» - это термин, возникший из-за того, что просьба выйти на контакт стандартно сопровождается звуком, напоминающим стук в дверь).

Благодарю Игоря Стенина из Екатеринбурга и участника Форума разведчиков Ice за советы и дополнительную информацию. которые они дали мне в ходе подготовки этой статьи.

Ющук Евгений Леонидович

- Теги:

- icq,

- поиск по аське,

- поиск по icq,

- интернет-разведка.

Еще в этом разделе:

Инструменты Конкурентной разведки: «Аваланч» Андрея Масаловича, на примере аккаунта блогера Ферфис

Как искать в Google. Ющук Евгений Леонидович.

Корпоративный блог: взгляд на «теневую сторону Луны». Евгений Ющук, Александр Кузин.

Боевой блогинг - инструмент конкурентной разведки.Ющук Евгений Леонидович.

Логика сетевого сыска. Кейс по поиску информации в Интернете. Ющук Евгений Леонидович.

Кейс. Как различать фейки. На примере "Кремль поздравил Собянина с победой на выборах"

Кейс. Восстановление быстро стертой информации, почти исчезнувшей из кэша поисковиков.

Кейс. *Интернет большой - меня не найдут* и *Да кому я нафиг нужен?* - заблуждения.

Кейс от Андрея Масаловича. Сколько денег на счете у депутата и где они лежат?

Кейс. Активные мероприятия в Интернете. Опыт полиции.

Кейс. Мониторинг Твиттера на службе Судебных приставов. Ющук Евгений Леонидович.

Кейс. Иллюзия анонимности в Интернете. На примере акции с мигалками.

Кейс. Как шел в Интернете разгон темы «о грядущей деноминации».

Кейс по конкурентной разведке. Андрей Масалович. Запчасти к вертолетам в открытых источниках.

Судью отстранили от должности - фотки Вконтакте сказались. А YouTube «сдал» таможенников.

Апачи в Конкурентной разведке. Отличное объяснение от Lukamud

Кейс. Web ThumbnailExpert в работе Конкурентной разведки. Евгений Ющук.

Кейс. Операторы Яндекса и Гугла на службе Конкурентной разведки. Ющук Евгений Леонидович.

NameChk.com - Инструмент для поиска ника в социальных сетях. Ющук Евгений Леонидович.

Облако слов как инструмент первичной оценки сайта (и позиции его автора). Евгений Ющук.

Кейс от Андрея Масаловича. Сколько и где денег у депутата?

Yatedo.com - Поисковик по людям. В т.ч. - работающим в конкретной компании. Евгений Ющук.

Возможности и ограничения автоматического выявления негатива и позитива. Ющук Евгений Леонидович.

«Их знали только в лицо». Елена Ларина.

Зарисовка на тему вбросов, попадающих в ожидания публики. Ющук Евгений Леонидович.

«Визуалка», фактура и смыслы в современном информационном противоборстве. Ющук Евгений Леонидович.

Открытые данные органов исполнительной власти РФ. Ющук Евгений Леонидович

Центр Виктора Воксанаева: Американский доклад «ATP 2-22.9» о разведке по открытым источникам

Кейс. Разоблачение фейка в информационной войне. На примере Евромайдана.

Кейс. Информационная война против Олимпиады. «Фокус и разоблачение фокуса».

Кейс. Компрометация ботнета в Фейсбуке. Ющук Евгений Леонидович.

Кейс. Геометки. Как Псаки и СБУ могут дурить весь мир в несколько кликов.

Кейс. Пытаемся разоблачить фейк с вконтактиком российского солдата, стреляющего по Украине из гаубиц

Основы информационной войны. Свою точку зрения надо отстаивать всегда. Совсем всегда. Вообще всегда.

Кейс. Оценивайте информацию по дате, источнику, изменениям во времени.

"О практике применения судами Закона Российской Федерации "О средствах массовой информации".

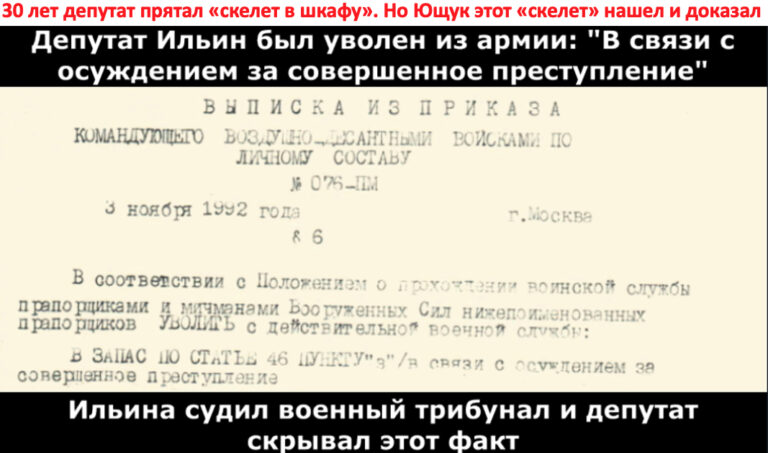

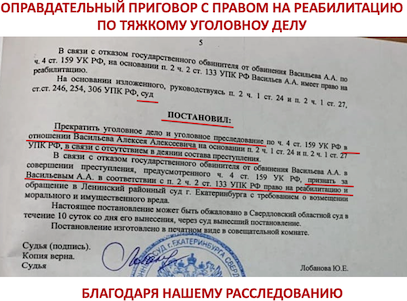

Кейс. Александр Бречалов: проясняем «белые пятна» в биографии Бречалова Александра Владимировича

Почему Евгений Артюх достоин звания политической проститутки? Показываю. По его личной просьбе

Место частных детективов в аналитике

Информационная война в социальных сетях

Кейс. Как быстро оценить изменения позиии источника

Россотрудничество, МИД, Правый сектор, Швейцария, Координационный совет, Кейс

Расследование: Концерт с активистами Правого сектора довел Россотрудничество до Генпрокуратуры

Кейс. Прерываем коммуникации украинских террористических организаций. Шаг второй.

ПРИМЕРЫ РАССЛЕДОВАНИЙ ПО ОТКРЫТЫМ ИСТОЧНИКАМ, КОТОРЫЕ ВЫПОЛНИЛ ЕВГЕНИЙ ЮЩУК

Как проверить подлинность видео в Интернете

Кейс. Экспресс-пробивка пользователя Фейсбука

Если писать справку на Поклонскую, то вывод будет: Это фейковый герой с мутной биографией

Информационное противоборство в Интернете: Как поставить объект на отслеживание. Кейс

Официальные сайты. Глобальные сервисы

Кейс. Конкурентная разведка для продаж IT-оборудования на миллионы

Кейс. Google Maps как инструмент конкурентной разведки

Пример PR-айкидо: парируем атаку через интерпретацию слитых в паблик документов

Особенности обучения госслужащих и сотрудников госпредприятий, и госучреждений кризисному PR

Иллюстрация тезиса: "Никто не оценит Ваши результаты так искренне и неподкупно, как ваш противник"

Про Олимпиаду: Мотивированное решение Спортивного Арбитражного суда в Лозанне

Я всегда говорю, что самые искренние оценки эффективности - от тех, кто тебя ненавидит :)

Почему сведения о судимости гражданина публиковать в СМИ можно, даже если его это расстраивает

Есть должник на сайте Судебных приставов. Как найти, кто его кредиторы?

Вернуться к списку Корпоративные семинары Евгения Ющука по обучению Конкурентной разведке.

Адаптируются под потребности заказчика.

Много практики. Решение конкретных задач предприятия.

Корпоративные семинары Евгения Ющука по обучению Конкурентной разведке.

Адаптируются под потребности заказчика.

Много практики. Решение конкретных задач предприятия.

"Зачистка" негатива в Интернете (удаление негативной информации из Интернета)

"Зачистка" негатива в Интернете (удаление негативной информации из Интернета)

Кризисный PR. Противодействие "черному PR" в Интернете, Борьба с информационными атаками.Информационное противоборство в СМИ и социальных сетях. «Spin doctoring».

Кризисный PR. Противодействие "черному PR" в Интернете, Борьба с информационными атаками.Информационное противоборство в СМИ и социальных сетях. «Spin doctoring».

Сайты Евгения Ющука

ОТЗЫВЫ О СЕМИНАРАХ ЮЩУКА ЕВГЕНИЯ ЛЕОНИДОВИЧА

ПРИМЕРЫ РАССЛЕДОВАНИЙ ЕВГЕНИЯ ЮЩУКА ПО ОТКРЫТЫМ ИСТОЧНИКАМ

* "Правый сектор" - организация, запрещенная в России по решению Верховного суда

*Facebook и Instagram (продукты компании Meta) запрещены в России судом за экстремистскую деятельность.

* Движение ЛГБТ признано экстремистским и запрещено в России решением Верховного суда в 2023 году

Еще примеры расследований Евгения Ющука, выполненных по открытым источникам, можно посмотреть здесь.

Не всегда нужно стремиться совершить кражу со взломом там, где можно войти через дверь

Не всегда нужно стремиться совершить кражу со взломом там, где можно войти через дверь

.png)